こんにちはやまぱんです。

Contents

実際にアクセスしてブラウザで確認する。

今回の宛先は Azure Portal にアクセスして実際に確認してみます。

今回のブラウザは Edge ですが、Chromeでも開発者ツールはあるのでほぼ同じことができるはず。

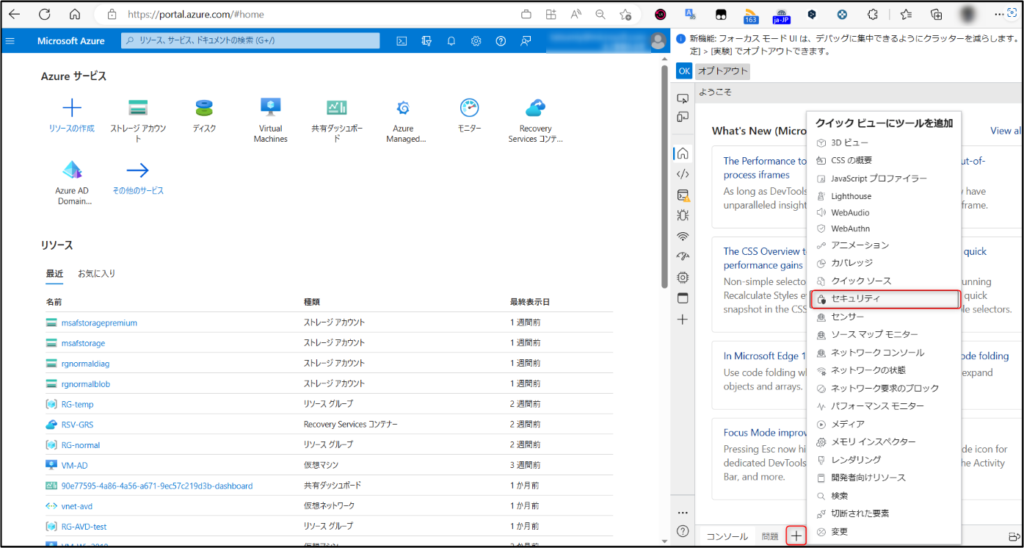

- "F12" を押して開発者ツールを開く → "+" を押す→ "セキュリティ" をクリック

すると下記のような画面になります。

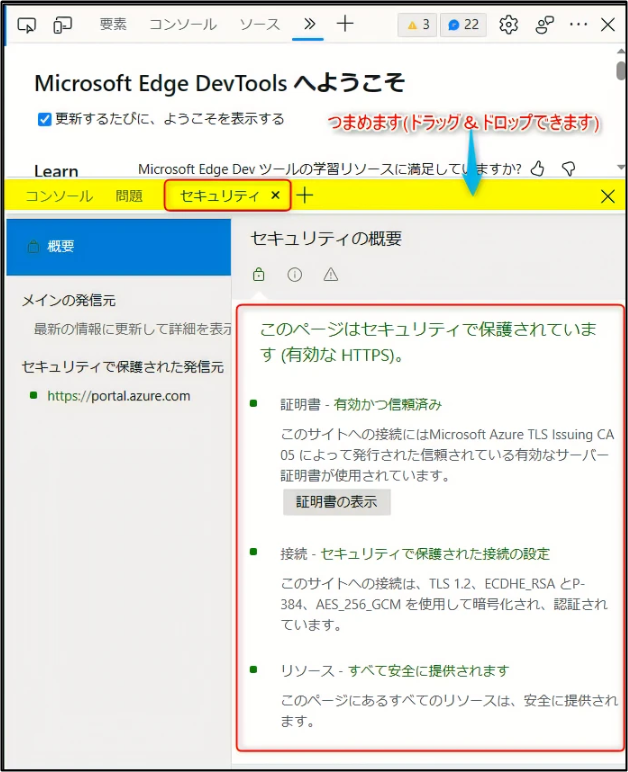

URL部分をクリックすると

接続で使われている暗号スイートが確認できます。

私の環境では下記の暗号スイートで Azure Portal と通信していることが分かりました。

プロトコル TLS 1.2

キー交換 ECDHE_RSA with P-384

サーバーの署名 RSA-PSS with SHA-256

暗号 AES_256_GCM

どの暗号スイートで通信されるかはOSバージョンなどクライアントの環境によって異なりますので、実際に確認してみてください。

つぎに サーバー側、今回の場合だと Azure Portal が対応している暗号スイートを確認してみたいと思います。

サーバー側 が対応している暗号スイートを確認する

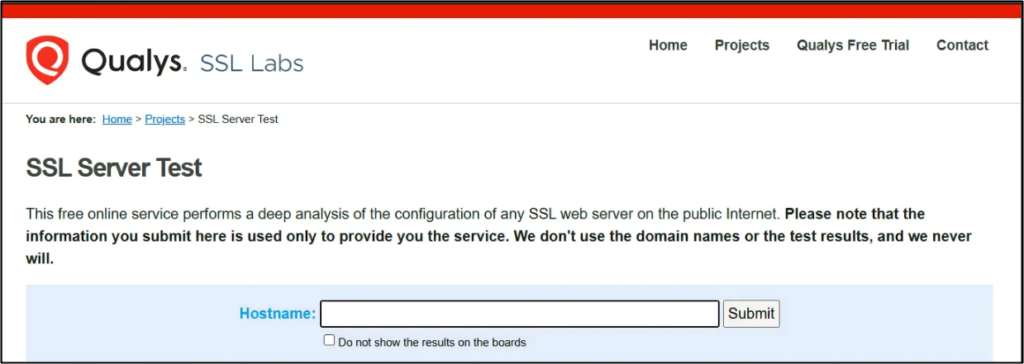

方法はいくつかありますが、まずはSSL Labs を利用してみます。

SSL labs を使う

・SSL labs

https://www.ssllabs.com/ssltest/

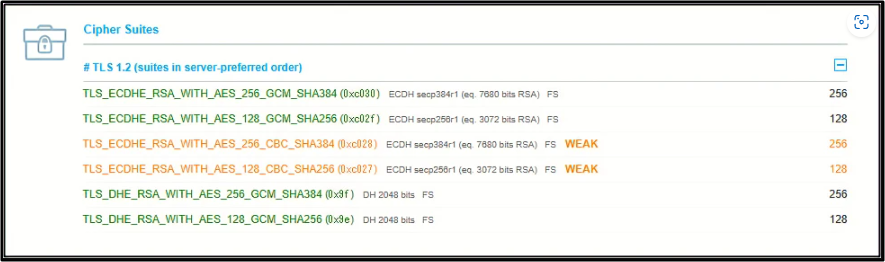

ここにURLを入れてテストするだけです。結果がでてCipher Suites(暗号スイート)の箇所を確認します。

実際に確認してみます。

URL: SSL Server Test: portal.azure.com (Powered by Qualys SSL Labs)

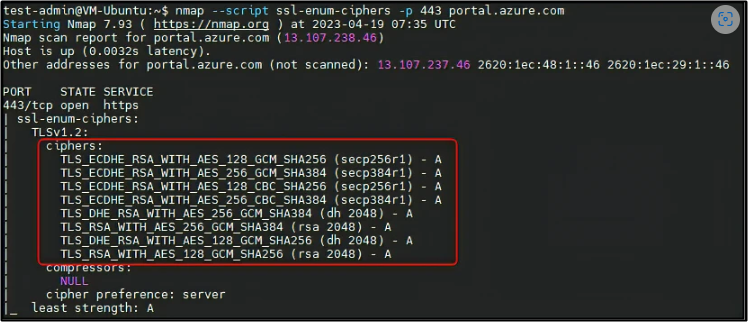

namp を使う

nmap --script ssl-enum-ciphers -p 443 portal.azure.com

443/tcp open https

| ssl-enum-ciphers:

| TLSv1.2:

| ciphers:

| TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384 (secp384r1) - A

| TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256 (secp256r1) - A

| TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384 (secp384r1) - A

| TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256 (secp256r1) - A

| TLS_DHE_RSA_WITH_AES_256_GCM_SHA384 (dh 2048) - A

| TLS_RSA_WITH_AES_256_GCM_SHA384 (rsa 2048) - A

| TLS_DHE_RSA_WITH_AES_128_GCM_SHA256 (dh 2048) - A

| compressors: | NULL | cipher preference: server |_ least strength: Anmap が入っていなければ適宜インストール

Ubuntu の時の例

sudo snap install nmap

参考

・【PKI 応用】暗号スイート (cipher suite) とは

https://pkiwithadcs.com/cipher_suite/

・Windows OSごとの TLS/SSL の暗号スイート (Schannel SSP)

https://learn.microsoft.com/ja-jp/windows/win32/secauthn/cipher-suites-in-schannel